10月15日,针对优酷APP被植入木马获利一案,绍兴市越城区人民法院进行了一审宣判。相关被告人获得了法律的制裁,这一案件也正式浮出水面。

案件回顾

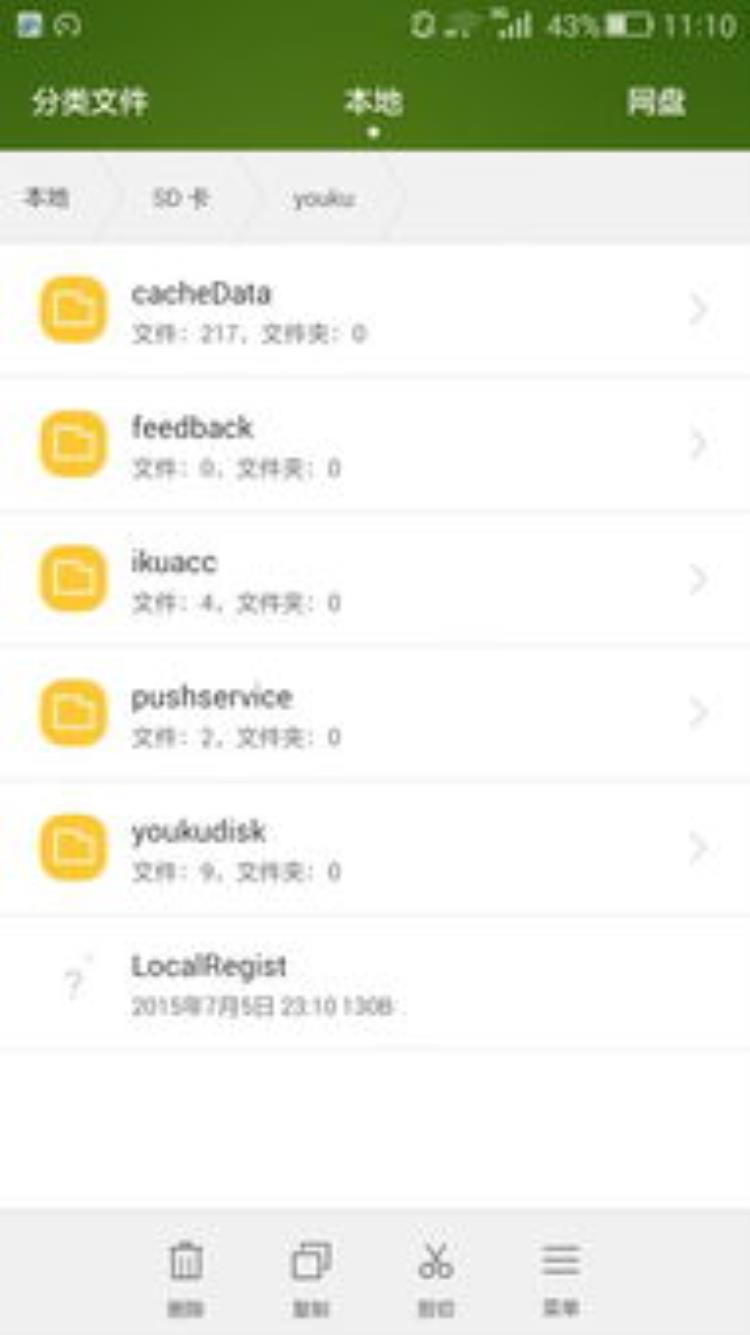

2018年下半年,被告人孙某与被告人苏某商议合作开展锁屏拉起广告业务。这项业务通过植入程序的木马,在手机锁屏状态下,控制手机自动在后台开启指定的媒体与广告。被告分别利用所在公司掌握的媒体流量和资源广告投放技术,实现流量变现。双方约定前者分别获利70%,后者分别获利30%

之后,被告方各自利用自身技术,共同进行研发调试。期间,被告人苏某指使韩某、刘某、赵某等人共同参与研发,调试带有木马程序的SDK。

被告人孙某指使马某等人配合被告人苏某提供优酷App的接口,以便与植入上述带有木马程序的SDK等相关技术对接工作。

在此期间,被告人蔡某在明知被告人孙某与苏某所进行的业务情况下,仍然为双方提供了改变域名解析、对服务器进行重新配置等工作,从而使带有木马程序的SDK在优酷App内正常运行。

2019年3月,这项业务正式启动,用户在下载或更新优酷APP时,会被植入带有木马程序的SDK,该木马程序可以控制用户设备,在锁屏状态下自动在后台开启指定的App,从而实现广告展示的目的。

截至案发时,被告人孙某苏某蔡某等人,通过木马程序,非法控制的手机数量达到559万3700部。

被告人苏某通过锁屏拉起业务,从广告商处获取的广告费用合计人民币330178元。被告人孙某分得人民币合计231125元,被告人苏某分得人民币99053元。

2019年10月13日,被告人苏某在北京市朝阳区霄云中心被警方抓获。26日,在上海市虹口区海伦路金融街海伦中心,被告人孙某蔡某被警方抓获。

公诉机关认为,被告人孙某苏某蔡某伙同他人违反国家规定,采用技术手段非法控制他人的计算机信息系统,情节特别严重,应当以非法控制计算机信息系统罪追究刑事责任。

2020年10月15日,绍兴市越城区人民法院认为,本案经审理查明的事实、证据与公诉机关指控的一致,三名被告人均已构成非法控制计算机信息系统罪,属情节特别严重,且系共同犯罪,公诉机关的指控成立。

法庭一审宣判:判处孙某有期徒刑三年,缓刑四年六个月,并处罚金人民币15万元;判处苏某有期徒刑三年,缓刑四年,并处罚金人民币12万元;判处蔡某有期徒刑二年,缓刑三年,并处罚金人民币8万元。违法所得予以没收。

559万优酷APP用户经历了什么?

一位互联网安全人士对假装是极客表示,从这一案件的情况来看,木马只在用户关闭屏幕的时候启动,这些用户绝大多数应该并没有意识到自己的手机已经被植入木马。

不过,由于这些后台的操作要消耗相应的系统资源,用户可能会遇到手机续航时间变短、手机在不用的时候发热、或者移动网络流量超标等问题。

对于哪个手机平台的用户更容易受影响的问题,这位人士对假装是极客分析称,从安全性来看,这500多万应该是安卓手机平台用户。由于苹果应用商店的安全机制,带有木马APP基本没有进入苹果手机的可能性。但是,开放的安卓平台,以及安卓对于程序后台线程的管理机制问题,有很多渠道可以把木马轻松植入用户的手机。

这些渠道包括但不限于:第三方APK应用下载网站、各类第三方APP应用商店、第三方APP广告推广。这位人士透露,前些年灰产比较猖獗的时候,这些第三方的应用商店拿到APK后的标准操作基本都是植入相应广告代码后再打包分发。

对于使用安卓手机的用户,这位人士建议,用户在安装APP时,只从手机官方自带的APP应用商店安装应用程序,或者从APP官网直接下载安装。从安全性方面来说,也不建议安装破解版的APP应用程序。

对于一个月活4亿用户的APP来说,被植入木马的500多万用户,所占比例并不大,但无端就变成灰产手里的“肉鸡”,显然是用户无法接受的。

尽管被告人的辩护律师在辩护时称,软件并没有获取用户的身份认证信息,也不会造成公民个人信息的泄露,或者进而对公民的相关财产权造成损害。被告人这样做的后果只是越权,不当地展示了相应的软件,对用户构成一种骚扰,没有造成实质性的损害,危害程度相对较小。但是灰产通过这种行为,在用户不知情的情况下获得了相关经济利益却是事实。法网恢恢,疏而不漏,利用不正常手段控制用户的手机为自己牟利,终将会受到相应的惩罚。

说了这么多,你在使用手机的时候遇到过手机无端发热等问题吗?如果你平时也用优酷APP,假装是极客建议您卸载后从官方渠道重新安装。平时也可以使用手机官方自带的安全软件扫描手机的安装状况。

你中招了吗?

金立手机植入“木马”非法获利2700余万,你的手机中招了吗?

文 《 财经 》实习生 徐辰烨

编辑 鲁伟

近期公布的一则判决书显示,深圳致璞 科技 有限公司(下称“致璞 科技 ”)在金立手机中植入木马,进行“拉活”业务28.84亿多次,获利超过2700万元。

所谓“拉活”,其实就是被广受诟病的“刷数据”。 此次涉案的致璞 科技 ,是手机企业金立集团的下属公司。这种知名手机厂商内部沆瀣一气的恶劣做法,引发公众较为激烈的批评与指责。

除了金立木马事件,在手机中非法植入木马的案件层出不穷。从“拉活”的木马到窃取个人隐私用于注册应用程序的木马,手机安全问题引人担忧。

北京大学法学院教授、博士生导师薛军告诉《 财经 》,手机中植入木马的事件频发,主要是由于网络“灰黑产”的泛滥成灾,使得不法分子可以通过植入木马获得灰黑色收入。“通过窃取他人的手机号注册一些账号,进而获取相应的报酬,这正是一种网络灰黑产的典型形态。”

11月30日,中国裁判文书网公布了《深圳市致璞 科技 有限公司、徐黎、朱颖等非法获取计算机信息系统数据、非法控制计算机信息系统罪一审刑事判决书》。

判决书显示,金立集团下属公司致璞 科技 向APP中植入“拉活”木马并通过软件更新将木马带入用户的金立手机中。在2018年12月至2019年10月期间,该公司利用木马帮助平台或APP“拉活”28.84亿多次,涉及金立牌手机2650多万台,获利2700多万元。

“拉活”是指通过植入木马等手段,在用户不知情的情况下为一些平台或APP刷高活跃度,并从中谋取利益。该行为会直接导致用户手机的电量和流量消耗加快、内存被占用等问题,进而影响使用体验。

2018年7月、8月,北京佰策 科技 有限公司(下称“北京佰策”)的法定代表人朱某与致璞 科技 的总经理徐黎合谋,将具有“拉活”功能的木马植入金立手机的“故事锁屏”APP,再通过“故事锁屏”软件更新将木马带入到用户的金立手机中。2018年12月1日,双方正式签订“拉活”协议。

公开信息显示,北京佰策成立于2015年,其经营范围包括技术推广服务、基础软件服务、应用软件服务、互联网信息服务等。判决书所提到的周某正是公司的实控人也是法人代表朱翼鹏,其掌握64.52%的股权。

“故事屏锁”APP是一款手机应用软件,由金立集团研发并内置于金立手机中,用户无法通过一般手段将其卸载。判决书显示,装有“拉活”功能SDK(软件开发工具包)的手机在用户不知情的情况下自动更新版本,接收“拉活”指令后对指定APP的“拉活”,从而达到广告“拉活”的效果,赚取”拉活”费用。

2018年12月,因现有“拉活”方式存在效率低下等问题,致璞 科技 与北京佰策再度合谋,将更新插件“黑马平台”植入到“故事锁屏”等APP中,通过“黑马平台”在用户不知情的情况下安装、更新“拉活”木马,从而提高“拉活”效率。

薛军告诉《 财经 》,金立集团之所以在自家的手机中植入木马,其中很重要的一个原因就是操作的便捷性。 公司在卖出手机之前就植入了木马,“卖硬件的过程中植入软件”,这个行为比较隐蔽,不容易被发现。如果在其他厂家的手机中植入木马,就需要侵入其系统或是诱导用户安装一些软件再带入木马,是有一定困难的。

2019年12月,徐黎等四名参与案件的致璞 科技 成员被义乌市公安局逮捕。2020年11月11日,该案在义乌市人民法院完成一审判决。

四名被告人因非法控制计算机信息系统罪分别被判三年至三年六个月不等的有期徒刑,四人均自愿认罪认罚。其中,徐黎作为公司负责人刑期最长,为三年六个月。北京佰策的相关涉案人员被另案处理。

致璞 科技 成立于2014年6月,金立集团持股比例为85%,金立集团的董事长刘立荣同时也是致璞 科技 的董事长。徐黎在致璞 科技 中担任总经理,持有11%的股权,而其在2018年仍担任金立集团的副总裁。

《 财经 》注意到,金立集团开始在自家手机中植入木马的时间,正是在公司遇到经营困境的时候。

2017年底,金立集团董事长刘立荣被曝出赌博欠债,后其证明的确有十几亿元的债务。也正是在此时,金立资金断裂的问题被曝光,包括欧菲 科技 等金立手机的供应商开始对金立进行断供,或是申请资产保全。

2018年1月10日,东莞市第一人民法院冻结了刘立荣所持有的41.4%的股权,冻结期为两年。随后,刘立荣在接受采访时证实,金立已经出现了资金链危机。

2018年11月,经过几个月上门讨债无果后,近20家金立集团的供应商向深圳中院提交了对金立进行破产重整的申请。2018年12月,深圳市中级人民法院受理了债权人对金立集团的破产清算申请,金立集团正式进入破产清算程序。而在此几个月前,徐黎等人开始通过植入木马开展“拉活”业务。

除了金立手机“木马门”事件,两个月前,浙江省绍兴市越城区人民法院宣判了一起类似的案件。

相关司法材料显示,上海宏路数据技术股份有限公司副总经理孙某与北京亿量 科技 有限公司法定代表人苏某进行合作,在用户手机上植入带有木马程序的SDK,让手机在锁屏状态下从后台开启指定的APP广告。随后,两人将木马植入至559万多部手机中,获利33万多元。

除了利用木马“拉活”,也有不法分子利用手机木马盗取个人信息。

在2019年广东“净网2019”专项行动中,江门警方破获了一起非法获取计算机信息系统数据案,这是全国首例打击预装手机后门获取验证码注册网络账号的网络黑产案件。 公开报道提到,深圳的一家 科技 有限公司与多个杂牌手机厂商合作,在还未出厂的手机中植入木马黑客程序,全国30多万台手机被控制。

在用户购买手机并插入电话卡后,手机号码就被黑客程序控制。上述 科技 公司建立多个接收手机验证码平台,结合事先植入的木马程序,把接收到的手机号码和短信验证码提供给下游团伙,用于注册各类网络账号。而验证码在回传后,后台立刻进行删除或屏蔽,导致用户无法发现木马程序的存在。

类似的案件还有很多,老年机更是其中的重灾区。2019年8月,浙江警方破获了一起针对老年机植入木马的案件。一家深圳的 科技 公司与多家老年机主板生产商合作,将木马程序植入主板。当插入电话卡后,木马程序就能获取手机号码等信息并自动拦截验证码,传输至后台数据库。在该案中,330多万台老年机被牵涉其中。

中国政法大学传播法研究中心副主任朱巍指出,所谓木马,其实就是一个“小插件”,在用户浏览某些网站或是下载某些APP时,木马可能在不知不觉间被带入到手机中,绝大多数木马都是为了盈利。

朱巍告诉《 财经 》,木马的盈利手段有很多种,上文所提到的“虚假注册”正是其中很常见的类型之一。不法分子利用手机号码注册账号,进而充当一些平台的“水军”,帮助其进行数据造假。

据360安全大脑发布的《2019年Android恶意软件专题报告》显示,360安全大脑在2019年全年共截获移动端新增恶意程序样本约 180.9 万个,平均每天截获新增手机恶意程序样本约 0.5 万个。新增恶意程序类型主要为资费消耗,占比 46.8%;其次为隐私窃取,占比41.9%。

在朱巍看来,金立木马事件实际上“给人们提了一个醒”。目前,手机早已不仅仅是一个交流工具,而是一个网络平台,而已有的技术手段已经能够甄别第三方APP是否存在木马。因此利用APP将木马带入手机中的难度越来越大,很有可能导致APP无法过审。但如果手机厂商在手机自带的APP中留有“后门程序”,则难以识别。

薛军也表达了类似的观点,他认为,工信部等相关部门在未来应该对手机入网的规定进行明确,例如不得留有“后门程序”等;国家也要加大执法力度,对于诸如金立等给手机中植入木马的厂商进行取消入网资格等处罚。

此外,薛军提醒广大消费者,在购买手机时应选择靠谱的品牌,不要购买风险较大的山寨机。如果怀疑自己手机被植入木马,应及时进行专业的检测。

朗读本文

朗读本文

渝公网安备50010702502703号

渝公网安备50010702502703号